Autore:

Lewis Jackson

Data Della Creazione:

9 Maggio 2021

Data Di Aggiornamento:

25 Giugno 2024

Contenuto

Il modo migliore per assicurarti che un database sia al sicuro dagli hacker è pensare come un hacker. Se fossi un hacker, che tipo di informazioni cercheresti? Cosa farai per ottenere queste informazioni? Esistono vari metodi per hackerare diversi tipi di database, ma la maggior parte degli hacker proverà a violare le password di alto livello o ad avviare attacchi ai database. Se hai familiarità con i comandi SQL e comprendi i linguaggi di programmazione di base, puoi provare ad hackerare un database.

Passi

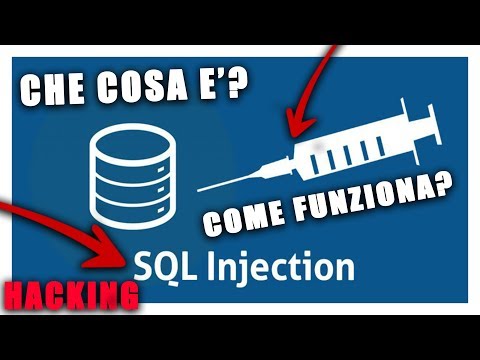

Metodo 1 di 3: tramite iniezione SQL

Identifica i punti deboli del database. È necessario essere in grado di gestire bene i comandi del database prima di poter applicare questo metodo. Per prima cosa, apri la schermata di accesso dell'interfaccia web del database nel browser e digita ’ (un apostrofo) nel campo del nome utente. Fare clic su "Accedi". Se viene visualizzato l'errore "Eccezione SQL: stringa tra virgolette non terminata correttamente" o "carattere non valido", è facile violare il database. Tecnica di iniezione SQL.

Trova il numero di colonne. Torna alla pagina di accesso al database (o qualsiasi altro URL che termina con "id =" o "catid =") e fai clic sulla barra degli indirizzi del browser. Dopo l'URL, premere la barra spaziatrice e digitareordinare per 1 quindi premere ↵ Invio. Aumentare a 2 e premere ↵ Invio. Continua ad aumentare finché non ricevi un errore. Il numero di colonna effettivo è il numero immesso prima del numero che il sistema segnala un errore.

Trova la colonna per accettare la variabile. Alla fine dell'URL nella barra degli indirizzi, modificalocatid = 1 buonoid = 1 diventacatid = -1 oid = -1.Premi lo spazio e digitaunion seleziona 1,2,3,4,5,6 (se ci sono 6 colonne). È necessario inserire i numeri in ordine crescente fino al numero totale di colonne e separati da virgole. stampa ↵ Invio, il numero di ogni colonna accetterà la variabile.

Iniettare l'istruzione SQL nella colonna. Ad esempio, se vuoi conoscere l'utente corrente e inserire il contenuto nella colonna 2, rimuovi tutto dopo id = 1 nell'URL e premi spazio. Allora entraunion seleziona 1, concat (user ()), 3,4,5,6- e premi ↵ Invio, il nome utente del database corrente verrà visualizzato sullo schermo. Seleziona il comando SQL per ottenere le informazioni di cui hai bisogno, come un elenco di nomi utente e password da decifrare. annuncio pubblicitario

Metodo 2 di 3: crackare la password di alto livello del database

Prova ad accedere come utente avanzato con la password predefinita. Alcuni database non hanno la password principale (admin - admin) per impostazione predefinita, quindi puoi lasciare vuoto il campo della password. Altri hanno password predefinite facilmente reperibili nei forum di supporto tecnico sul database.

Prova le password popolari. Se l'amministratore ha protetto un account con una password (molto comune), puoi provare frasi di combinazione nome utente / password comuni. Alcuni hacker pubblicano un elenco di password che violano quando utilizzano strumenti di controllo. Prova alcune combinazioni di nome utente e password.

- La pagina https://github.com/danielmiessler/SecLists/tree/master/Passwords è famosa per il suo elenco di password raccolte dagli hacker.

- Indovinare la password manualmente può richiedere tempo, ma puoi provarla prima di applicare metodi più complessi in quanto non costa nulla.

Usa uno strumento di controllo della password. Puoi utilizzare una varietà di strumenti per provare migliaia di vocaboli e combinazioni di lettere / alfanumeriche con un attacco di forza bruta fino a quando la password non viene decifrata.

- DBPwAudit (per Oracle, MySQL, MS-SQL e DB2) e Access Passview (per MS Access) sono strumenti di controllo delle password popolari che possono funzionare sulla maggior parte dei database. Puoi anche cercare su Google strumenti di controllo della password più recenti specifici per database specifici. Ad esempio, se stai hackerando il database Oracle, cerca la parola chiave

strumento di controllo delle password oracle db. - Se hai un account sul server che ospita il database, puoi eseguire uno strumento hash come John the Ripper per decrittografare il file della password del database. La posizione del file hash varia da database a database.

- Scarica gli strumenti solo da siti di cui ti fidi. Fai una ricerca online sullo strumento di tua scelta prima di utilizzarlo.

- DBPwAudit (per Oracle, MySQL, MS-SQL e DB2) e Access Passview (per MS Access) sono strumenti di controllo delle password popolari che possono funzionare sulla maggior parte dei database. Puoi anche cercare su Google strumenti di controllo della password più recenti specifici per database specifici. Ad esempio, se stai hackerando il database Oracle, cerca la parola chiave

Metodo 3 di 3: attacco al database.

Trova l'exploit da eseguire. Sectools.org è una directory generale di strumenti di sicurezza (incluso l'exploit) che opera da più di dieci anni. Il loro strumento è abbastanza affidabile e viene utilizzato da molti amministratori di sistema in tutto il mondo per verificare la sicurezza della rete. Sfoglia la loro directory "Exploitation" (o altro sito attendibile) per uno strumento o un file di testo che potrebbe aiutarti ad attaccare la vulnerabilità di sicurezza di un database.

- Un'altra pagina di exploit è www.exploit-db.com. Vai al sito web sopra e fai clic sul collegamento Cerca per cercare il tipo di database che desideri hackerare (ad esempio "oracle"). Inserisci il codice Captcha nella casella fornita e cerca.

- Bisogna studiare attentamente tutti gli exploit che cercheranno di riuscire a gestire nel caso si presentasse un problema.

Trova reti vulnerabili a cui accedere (wardriving). Wardriving è l'atto di guidare un'auto (anche in bicicletta oa piedi) in un'area e utilizzare uno scanner di rete (come NetStumbler / Kismet) allo scopo di trovare reti non protette. Fondamentalmente, questo comportamento non viola la legge. Ma è possibile accedere a Internet da soli e fare cose illegali.

Usa l'exploit per attaccare il database dalla rete appena acceduta. Se hai intenzione di fare qualcosa che non dovrebbe essere, usare la tua rete domestica non è una buona idea. Trova e accedi al Wi-Fi non protetto, quindi attacca il database con l'exploit che hai ricercato e selezionato. annuncio pubblicitario

Consigli

- I dati sensibili devono essere protetti dietro un firewall.

- Crittografa il Wi-Fi con una password in modo che gli accessi non autorizzati non possano utilizzare la tua rete domestica per attaccare il tuo database.

- Puoi trovare un hacker e chiedere consiglio. A volte le cose migliori non sono su Internet.

avvertimento

- È necessario comprendere le leggi e le conseguenze dell'hacking del database in Vietnam.

- Non accedere mai a nessun computer dalla tua rete privata.

- È illegale accedere al database di un'altra persona.