Contenuto

Esistono due tipi di hacker (quelli che ottengono un accesso non autorizzato ai sistemi informativi): quelli a cui piace smantellare le cose per creare un mondo migliore e quelli a cui piace causare problemi e danneggiare gli altri. Questi ultimi sono quelli che dovresti cercare (il primo tipo ha solo bisogno di uno sguardo aperto e aperto). Se temi che sia stato possibile accedere al tuo computer o dispositivo elettronico senza il tuo permesso, non prendere alla leggera questa preoccupazione intuitiva e agisci rapidamente. Gli hacker possono entrare nel dispositivo in modi inaspettati, ma anche capire che, guardando lo schermo, puoi realizzarlo appieno. Di seguito sono riportati alcuni possibili segnali che indicano che è possibile accedere illegalmente al tuo sistema informativo e in questo caso alcuni suggerimenti per un'azione rapida.

Passi

Parte 1 di 2: identificazione dei segnali di accesso non autorizzato sospetto

Controlla se sta succedendo qualcosa di insolito sul computer. Sei una persona che conosce il computer e come funziona meglio di chiunque altro.Se ha funzionato bene prima ma poi improvvisamente inizia a comportarsi in modo strano, potrebbe essere un segno del tempo o un malfunzionamento. Tuttavia, anche i seguenti problemi possono essere segno di accesso non autorizzato:- Alcuni programmi e file normalmente non si aprono o non funzionano.

- I file che non hai mai eliminato sembrano essere spariti, inseriti nel cestino o eliminati.

- Non è possibile accedere ai programmi con la solita password. Noti che la password sul computer è stata modificata.

- Sul tuo computer vengono visualizzati uno o più programmi che non hai installato.

- I computer spesso accedono manualmente alla rete quando non la si utilizza.

- Il contenuto del file viene modificato e non sei tu ad apportare tali modifiche.

- La stampante probabilmente si comporterà in modo strano. Potrebbe non essere stampato qualunque cosa tu faccia o stamperà le pagine che non sono nel tuo lavoro di stampa.

Vai online. Qui puoi anche cercare segnali sospetti di accesso non autorizzato:- Uno o più siti negano l'accesso a causa della password errata. Prova ad andare su molti dei siti che visiti normalmente: se l'accesso alla password continua a essere negato, potrebbe essere perché hai avuto accesso non autorizzato. È possibile che tu abbia risposto a un'e-mail di phishing (e-mail falsa che ti chiede di cambiare la tua password / i tuoi dati di sicurezza)?

- La ricerca sull'interno viene reindirizzata.

- Potrebbe essere visualizzata la schermata del browser aggiuntivo. Possono essere attivati e disattivati mentre non fai nulla. Possono essere più scuri o dello stesso colore, ma li vedrai in entrambi i casi.

- Se acquisti un nome di dominio, potresti non essere in grado di ottenerlo anche se lo paghi.

Trova altri malware comuni, sovrascrivi, ... accesso non autorizzato. Ecco alcuni altri sintomi che possono apparire da un accesso non autorizzato:- Messaggio di virus falso. Indipendentemente dal fatto che il tuo dispositivo disponga o meno di un software di rilevamento virus: in caso contrario, questi messaggi ti avviseranno automaticamente; In tal caso, e supponendo che tu sappia come sono i messaggi del tuo programma, fai attenzione anche ai messaggi falsi. Non cliccarci sopra: è una truffa, stanno cercando di farti rivelare i dati della tua carta di credito in preda al panico, cercando di rimuovere i virus dal tuo computer. Tieni presente che l'hacker ha ora il controllo del tuo computer (vedi Cosa fare di seguito).

- Viene visualizzata una barra degli strumenti aggiuntiva nel browser. Possono portare il messaggio di "aiuto". Dovrebbe esserci solo una barra degli strumenti, tuttavia, e sarebbe sospetto se ce ne fosse più di una nel browser.

- Sul tuo computer vengono visualizzate finestre casuali e frequenti. Sarà necessario rimuovere il programma che ha causato ciò.

- Il software antivirus e antimalware non funziona e non sembra connesso. Anche il Task Manager o l'Editor del Registro di sistema potrebbero non funzionare.

- I contatti hanno ricevuto false email da te.

- Il denaro nel tuo conto bancario viene perso o ricevi una fattura per transazioni online che non hai mai fatto.

Se semplicemente non hai il controllo su alcuna attività, dai la priorità alla possibilità di essere vittima di un accesso non autorizzato. In particolare, se il puntatore del mouse gira intorno allo schermo ed esegue le azioni che portano risultati reali, deve essere qualcuno dall'altra parte che lo controlla. Se hai mai dovuto ottenere assistenza remota per risolvere un problema sul tuo computer, saprai com'è se fatto con buone intenzioni. Se questo controllo viene eseguito senza il tuo consenso, sei stato violato.- Controlla le tue informazioni personali. Google te stesso. Google restituisce informazioni personali che non divulgate personalmente? Molto probabilmente non appariranno immediatamente, ma essere attenti a questo rischio può essere molto importante in caso di rilascio di informazioni personali.

Parte 2 di 2: cose da fare

Disconnettiti dalla rete al momento. La cosa migliore da fare durante ulteriori indagini è disconnettere e disabilitare la connettività online. Se l'hacker è ancora sul computer, così facendo sarai in grado di rimuovere la fonte della connessione.- Scollega il router dalla presa per essere assolutamente sicuro che non siano rimaste connessioni!

- Stampa questa pagina su carta o stampa un PDF prima di scollegarti dall'alimentazione in modo da poter continuare a seguire queste istruzioni senza andare online. Oppure leggilo su un altro dispositivo non approvato.

Avvia il computer in modalità provvisoria. Mantieni la disconnessione completa e utilizza la modalità provvisoria del computer per riaprirlo (controlla il manuale del computer se non sei sicuro di cosa fare).

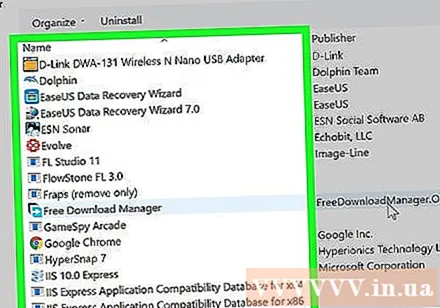

Controlla se sono presenti "nuovi programmi" (come programmi antivirus, antispyware ...) O se il programma e il file non sono in esecuzione o non sono aperti. Se viene trovato qualcosa, fai del tuo meglio per rimuoverlo. Se non sai come farlo, chiedi aiuto a qualcuno che conosce i computer o chiama un servizio di riparazione di computer per venire a farlo per te.

Scansiona il tuo computer con un software antivirus / spyware affidabile (come Avast Home Edition, AVG Free Edition, Avira AntiVirus, ecc.). Di nuovo, chiedi aiuto a qualcuno esperto se non sei sicuro di cosa fare.

Se non riesci a trovare nulla, esegui il backup dei file importanti. Successivamente, per il ripristino completo del sistema e l'aggiornamento del computer.

Contatta la tua banca e gli eventuali conti di acquisto per avvisarli di un problema sospetto. Chiedi loro consigli su cosa fare per proteggere le tue finanze.

Avvisa i tuoi amici che potrebbero ricevere email potenzialmente pericolose da te. Dì loro di eliminare le email e di non seguire alcun link se le apri per errore. annuncio pubblicitario

Consigli

- Spegni la rete quando esci.

- Il metodo migliore è prevenire in anticipo.

- Per mantenere il sistema operativo che avevi prima di ottenere l'accesso non autorizzato, utilizza un software di backup.

- Esegui il backup di file importanti (come foto di famiglia, documenti) su un'unità USB crittografata e conservali nella cassaforte. Oppure puoi archiviarli su OneDrive o Dropbox.

- Crea sempre un file di backup.

- Puoi disattivare completamente l'impostazione della posizione. Insieme a una forte rete privata virtuale (come S F-Secure Freedome), così facendo si eliminerà quasi completamente la possibilità che un visitatore non invitato indichi la tua posizione. Inoltre, non inserire la tua posizione su Facebook (ad esempio "casa").

avvertimento

- Peggio ancora, gli hacker possono trasformare il tuo computer in "non morti", usarlo per attaccare altri computer / reti e commettere atti illegali.

- Se programmi e file non sono in esecuzione o non si aprono, una foto elettronica o uno spettacolo di luci sullo schermo, il computer deve essere installato con un nuovo sistema operativo o nel caso in cui gli hacker non abbiano violato i file di backup. Dovrai ripristinare le impostazioni precedenti del tuo computer.

- Se Lascia perdere, non controllarlo, il tuo computer può diventare completamente inutile e molto probabilmente dovrai reinstallare il tuo sistema operativo o acquistarne uno nuovo.